Cyber-Sicherheit

Wir decken den gesamten Zyklus der Cyber-Sicherheit ab: Identifizierung, Schutz, Erkennung, Bekämpfung und Wiederherstellung

Umfassender Schutz für eine zunehmend komplexe digitale Welt

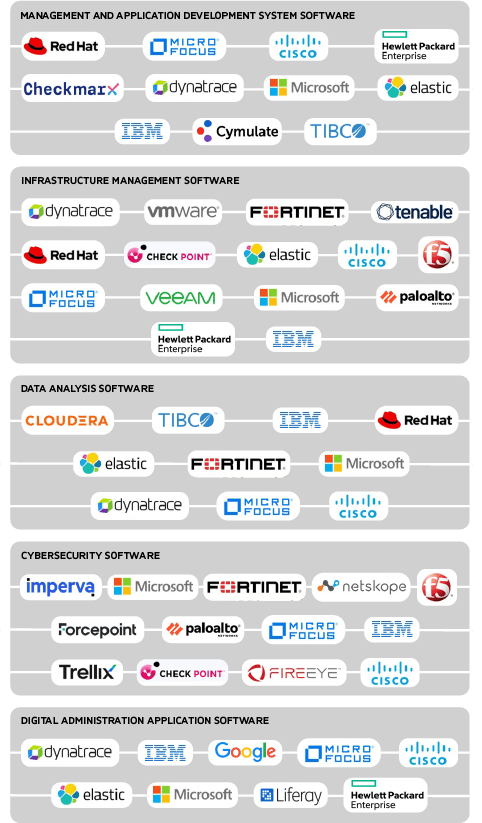

Wir bei GMV schützen die wichtigsten Ressourcen unserer Kunden vor fortschrittlichen Cyber-Bedrohungen durch einen umfassenden Ansatz, der auf den fünf Säulen der Cybersicherheit basiert: identifizieren, schützen, erkennen, reagieren und wiederherstellen. Unsere Dienstleistungen reichen vom Schutz technologischer Infrastrukturen bis zur Entwicklung eigener Lösungen für die betriebliche Ausfallsicherheit, die Einhaltung von Vorschriften und die Cyberabwehr.

Unser Cybersicherheitsmodell steht im Einklang mit europäischen Initiativen, der Einhaltung von Vorschriften (NIS2, CRA, DORA, ENS usw.) und der Notwendigkeit, widerstandsfähige Organisationen zu schaffen, die in der Lage sind, jede Cyberbedrohung zu antizipieren, ihr zu widerstehen und sich von ihr zu erholen.

- In Sachen Internetsicherheit kann nicht verwaltet werden, was nicht bekannt ist. Gewöhnlicherweise beruht der Wissensmangel auf einem Unverständnis dessen, was sich gerade abspielt.

- Eine Antizipation der meisten Datenvergehen ist durch eine genaue Analyse vieler Informationsquellen möglich. Es gibt genug Technologie und Fachleute, die bereit stehen, sich in Echtzeit oder zeitversetzt darum zu kümmern.

- Was machen Sie mit den Informationen über die Cyber-Sicherheitsaktivitäten Ihrer Organisation? Speichern Sie sie einfach oder verwenden Sie sie, um bestmögliche Entscheidungen zu treffen?

- Daten sind zu einem der wertvollsten Güter in jeglicher Organisation geworden und sind daher für illegale Zwecke sehr attraktiv.

- Die digitale Transformation funktioniert nicht ohne Daten, daher muss schon ab dem Entwurf und standardmäßig für eine ausreichende Cyber-Sicherheit gesorgt werden.

- Daten werden erzeugt, empfangen, genutzt, gespeichert, übertragen... Welche Cyber-Sicherheits- und Datenschutzkontrollen wenden Sie in all diesen Phasen an?

- Die Cloud hat sich definitiv in allen Bereichen etabliert. Darin findet die Datenverarbeitung statt und laufen Geschäftsanwendungen als eine weitere, manchmal nicht ausreichend genutzte Unternehmensinfrastruktur.

- Sie ermöglicht eine neue Art der Bereitstellung von Cyber-Sicherheitsdiensten, die schneller, umfassender und belastbarer sind.

- Nutzen Sie alle in der Cloud gebotenen Möglichkeiten, um fortgeschrittene Malware zu erkennen oder Denial-of-Service-Angriffe zu stoppen?

- DevOps ist das neue Paradigma, das sich aufgrund seiner Vorteile bei Entwicklung und Einsatz von Unternehmensanwendungen durchgesetzt hat, wozu jedoch eine bestimmte Arbeitsweise erforderlich ist.

- DevSecOps bezieht Cyber-Sicherheitskontrollen in die verschiedenen Phasen des DevOps-Iterationszyklus ein und ist vollständig in diesen Zyklus integriert.

- Wie können die Interessen der Entwicklungs-, Betriebs- und Cyber-Sicherheitsabteilungen in Einklang gebracht werden?

- Die Aufdeckung und Verhinderung von Betrug erfordert hervorragendes Talent und den Einsatz von bester Technologie eines multidisziplinären Teams. Die Leitung dieser Teams stellt eine wahre Herausforderung dar.

- Künstliche Intelligenz kann präzise eingesetzt und vollständig an die Art des zu bekämpfenden Betrugs angepasst werden.

- Tragen Sie durch eine wirksame Betrugsbekämpfung positiv zum Endergebnis bei?

-

Das Identitätsmanagement ist unter Berücksichtigung aller Ebenen wahrscheinlich die wichtigste Säule der Cybersicherheit. Diese wird paradoxerweise eher vernachlässigt, da sie so schwierig zu definieren und umzusetzen ist.

- Dieses Identitätsmanagement kann unternehmensweit, z.B. in Bezug auf die Identität innerhalb der gesamten Organisation angegangen werden, oder spezifisch, z.B. durch die Verwaltung von Benutzerprivilegien, oder global, z.B. in Form einer Cloud-Identität für Mobilitätsszenarien.

- Wie wollen Sie angesichts der anrollenden Lawine von IoT-Geräten deren Identität verwalten?

Checker ATM Security® ist ein Cyber-Sicherheitsprodukt der Spitzenklasse, das speziell für Geldautomaten und Kioske entwickelt wurde. Checker® hilft Ihnen, Ihr ATM-Netzwerk vor Terminalbetrug zu schützen und gleichzeitig die Anforderungen des PCI-DSS-Standards schnell und effektiv zu erfüllen, auch bei nicht konformen ATM-Betriebssystemversionen

Produkte

Vollumfängliche und effektive Lösung für Geldautomaten

- Hinter einem Cyberangriff steckt immer eine ungelöste Schwachstelle, die Kriminelle zu ihrem Vorteil nutzen.

- Es geht nicht nur darum, bestehende Schwachstellen in Ihren Systemen aufzudecken, sondern wir müssen auch sicherstellen, dass sie behoben werden.

- Sind Sie selbst in der Lage, mit den Schwachstellen von Tausenden von Geräten in Ihrer Organisation umzugehen?

Produkte

Schwachstellen-Management

- Es existieren immer mehr Gesetze und Verordnungen, die zusätzlich zu den bereits bestehenden ein erhebliches Maß an Cyber-Sicherheit und Datenschutz verlangen.

- Deren Einhaltung ist nicht nur obligatorisch, sondern bietet auch eine gute Gelegenheit, das Niveau der Cyber-Sicherheit und des Datenschutzes in Ihrer Organisation zu verbessern.

- Können Sie nachweisen, dass Ihre Organisation die von der aktuellen Gesetzgebung geforderten Internet-Sicherheitsmaßnahmen umgesetzt hat, um mit einem tatsächlichen Computerverbrechen fertig zu werden?

- Die Realität zeigt, dass fahrlässigem Verhalten von organisierten Gruppen oder Personen, die vielleicht sogar der eigenen Organisation angehören, entschieden entgegengewirkt werden muss.

- Die Rekonstruktion vergangener Vorfälle, die der Organisation Schaden zugefügt haben, ist eine sehr effektive Methode der Verbesserung und des Lernens, indem das Was, Wer, Wann, Wie und Warum bestimmt wird.

- Wie würden Sie die notwendigen Beweise zur Klärung der Verantwortlichkeiten sammeln, wenn Ihre Organisation plötzlich von einem Datendiebstahl betroffen ist?

Reaktive Dienste | Proaktive Dienste |

|---|---|

|

|

|

|

|

|

| |

|

Benutzersteuerungs-Zugangssystem

Vollumfängliche und effektive Lösung für Geldautomaten

Schutz der Bodensegmente von Raumfahrtmissionen

Schwachstellen-Management

KI-gesteuertes automatisiertes Pentesting

Die Unternehmenslösung für die Fernwiederherstellung von Windows-Systemen

Willkommen zum Informationsaustausch 2.0

Verwaltung von Quantenschlüsselverteilungsnetzen mit sicheren, interoperablen und KI-gesteuerten Schlüsseldiensten.